Поиск в системе

Результаты поиска по тегам 'Туннель'.

Найдено 16 результатов

-

Добрый день. Скажу сразу, что я не сильно разбираюсь в тонкостях настройки ViPNeta. Мне нужно, чтобы между компьютерами, расположенными в разных города, с разными провайдерами, существовала подобие локальной сети. Полноценная локальная сеть даже не нужна, будет достаточен доступ к базе данных. В наличии есть координатор (в локальной сети с координатором стоит БД) и множество клиентов (в разных городах). Как мне обеспечить доступ к БД от клиентов через защищенный канал?

-

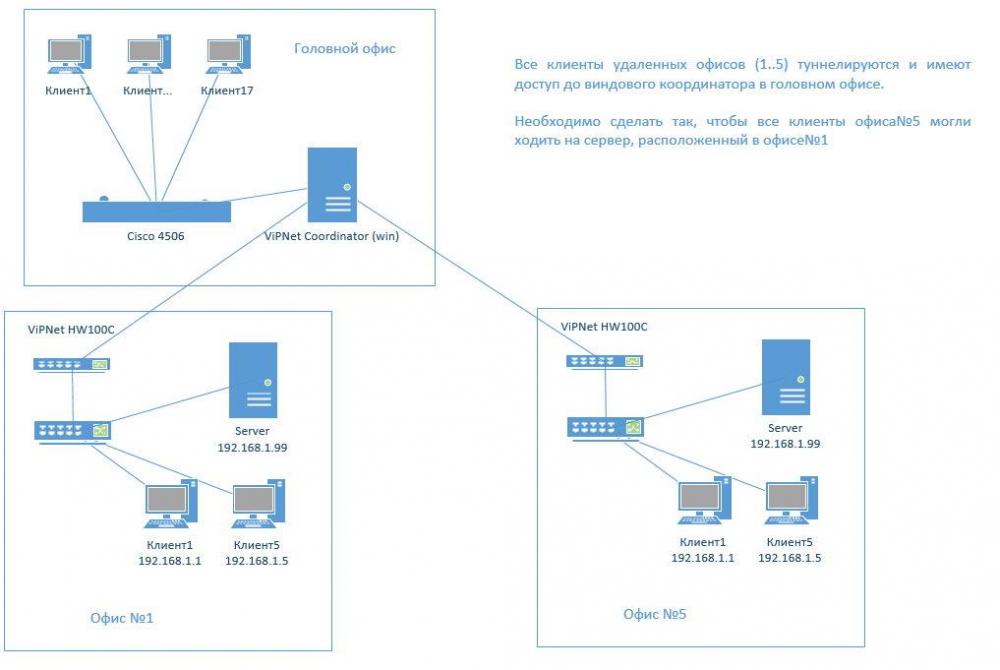

Добрый день! Прошу помочь с таким вопросом: Так, как IP адресация удаленных офисов совпадает, а в HW100 я не могу сделать виртуальный IP, то я не могу получить доступ с Офиса№5 в Офис№1. Ну и возможно тямы не хватает.

- 5 ответов

-

- одинаковые ip

- подсети

-

(и еще 2 )

Отмечено тегом:

-

Здравствуйте. Есть координаторы, один из них настроен на работу с туннелируемыми адресами по виртуальным адресам. Если бы туннелируемых адресов было бы немного (1-10 штук) - тут бы вопросов не возникло. Но, дело в том, что виртуальных адресов очень много, причем они идут диапазонами Например , 192.168.0.1-192.168.50.200 (первый диапазон) 192.168.70.1-192.168.90.200 (второй диапазон) 192.168.100.1-192.168.110.1 (первый диапазон) (И это еще не всё...) И этим адресам соответствуют диапазоны, например: 12.0.0.1 - 12.0.50.200 12.0.70.1 - 12.0.90.200 12.0.100.1 - 12.0.110.1 И вот нужно нам в журнале IP-пакетов выцепить один адрес, к примеру 192.168.49.127. Как понять, какой виртуальный адрес ему соответствует? Каким образом? Может, в випнете есть какая-нибудь "фишка", которая помогает сопоставить IP - адреса виртуальные с IP - адресами реальными?

- 3 ответа

-

- виртуальный

- ip-адрес

-

(и еще 5 )

Отмечено тегом:

-

Здравствуйте. Собственно, схема: Есть 3 Випнет-сети. Между Випнет-сетями А и Б установлено межсетевое взаимодействие. Также, межсетевое взаимодействие установлено между Випнет-сетями Б и В. Между А и В межсетевого взаимодействия нет. И нет возможности его установить. Вопрос: можно ли сделать так, чтобы используя вышеуказанные данные, была возможность попадать из туннелей за Випнет-сетью А в туннели, что за Випнет-сетью В по защищенному каналу, не устанавливая межсетевого взаимодействия между А и В?

- 5 ответов

-

- межсетевое

- координатор

-

(и еще 3 )

Отмечено тегом:

-

Здравствуйте. Скажите, можно ли настроить туннель в подсеть, не являющуюся подсетью координатора (Lan 2)? Если можно, то как это осуществляется? Задача следующая: нужно из Lan 2 получить доступ в Remote Lan (и обратно) через VPN, не устанавливая ViPNet Client'ы в Lan 2.

-

Добрый день! Есть два координатора, за каждым координатором есть по незащищённому узлу. Координаторы видят друг друга нормально. Компьютер 2 с випнет клиентом, 1 и 3 без. В каждой сети есть свой шлюз, соответственно ПАК-1 и ПАК-2 не являются шлюзами для компьютеров. На ПАК-2 прописан тоннель в своей секции (соответственно, на ПАК-1 в секции ПАК-2 он тоже есть) tunnel= 192.168.1.2-192.168.1.2 to 192.168.1.2-192.168.1.2 На ПАК-1 нет возможности сделать тоннель до компьютера 1 по реальному адресу, поэтому пытаюсь сделать через нат. Соответственно, пишу в секции [nat] фаервола следующее: rule= num 1 proto any from anyip to 192.168.0.2 change dst=192.0.0.2 rule= num 2 proto any from 192.168.0.2 to anyip change src=192.0.0.2 Далее на ПАК-1 в своей секции [id] и на ПАК-2 в секции ПАК-1 пишу: tunnel= 192.0.0.2-192.0.0.2 to 192.0.0.2-192.0.0.2 На компьютере 3 пишу маршрут, что 192.0.0.2 через ПАК-2 route add 192.0.0.2 mask 255.255.255.255 192.168.1.1 Ну и, на последок, на компьютере 1 прописываю маршрут до компьютера 3 route add 192.168.1.2 mask 255.255.255.255 192.168.0.1 В фаерволе общение между всеми ними разрешено, ПАК-1: [forward] rule= num 1 proto any from (192.168.0.2,192.0.0.2) to 192.168.1.2 pass rule= num 2 proto any from 192.168.1.2 to (192.168.0.2,192.0.0.2) pass [tunnel] rule= num 1 proto any from (192.168.0.2,192.0.0.2) to 0x1000002 pass rule= num 2 proto any from 0x1000002 to (192.168.0.2,192.0.0.2) pass rule= num 3 proto any from 0x0000002 to 192.168.1.2 pass rule= num 4 proto any from 192.168.1.2 to 0x0000002 pass На ПАК-2 всё разрешено. Что получаю на выходе: Компьютер 2 видит компьютер 3, и наоборот. Компьютер 3 видит компьютер 1 (по адресу 192.0.0.2), а вот компьютер 1 не видит компьютер 3. По журналу пакетов ПАК-1 классифицирует их как транзитный пакет, хотя пакеты от компьютера 3 (и ответы на них) как локальный пакет.

-

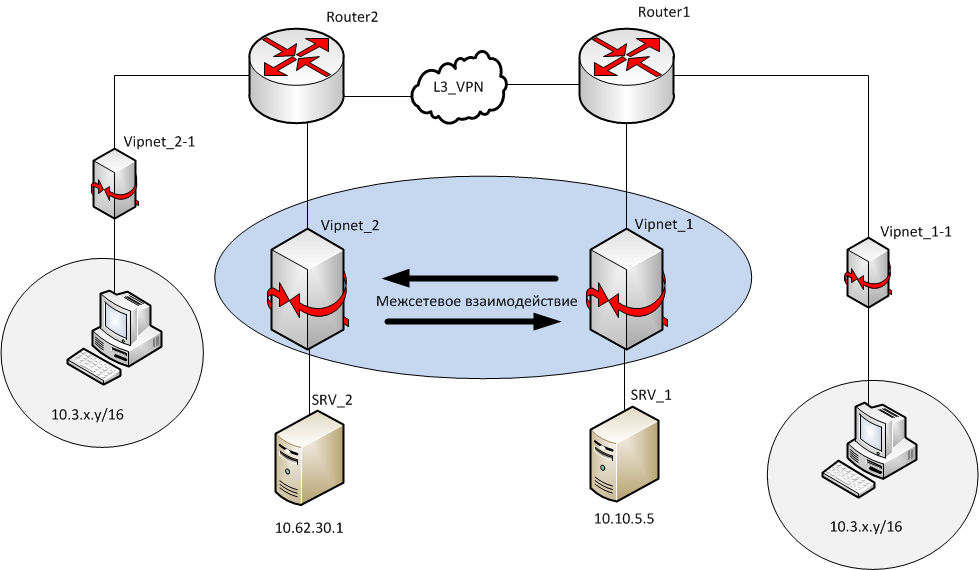

Здравствуйте. Имеется две vipnet сети, между ними построено межсетевое взаимодействие. На Vipnet_1 и Vipnet_2 есть одинаковые туннели в сети 10.3.x.y/16 Задача стоит следующая, предоставить узлам находящимся за vipnet_1-1 доступ к серверу 10.62.30.1 Подскажите как можно выполнить данную задачу на оборудовании HW 2000 ver 3 (Vipnet_1) и HW100B (Vipnet_1-1) Возможно ли организовать на Vipnet_1 sNAT с последующей отправкой пакета в туннель? Если данное действие возможно то можете привести пример?

-

Ребята, здравствуйте! В результате переезда серверной пришлось сменить внешние IP адреса на ПАК HW 1000. После чего столкнулся с проблемой: Внешние пользователи, работающие через Vipnet Monitor с динамической трансляцией IP адресов, видят координатор. Пинги проходят на его внешний адрес и виртуальный, но на внутрений нет, да и вообще внутрениию сеть они не видят. При это тунели все прописаны. Самое интересное, что внешние пользователи видят компы у которых шлюз стоит внутренний адрес самого координатора. Со старыми внешними IP адресами все работало. Так же настроен дополнительный внешний интерфейс, через который транслируется трафик для публикации (и он тоже перестал работать). В конфигурации iplir firewall все в порядке. Ах да, сам ПАК работает без МЭ. Подскажите пожалуйста куда мне копать. Уже все что возможно перерыл, не хочет нормально работать, хоть и тресни. Заранее благодарю за ответ! С уважением, Юрий

-

Возникла необходимость в предоставлении доступа от АРМ ( 1) с клиентом VipNet к АРМ (2) без него. В ЦУС прописал в групповых задачах, на своём координаторе адрес незащищённого АРМ s:X.X.X.X. Сформировал справочники и сделал рассылку. На клиентам с VipNet во вкладке туннель появился необходимый адрес, но он не доступен. Пинг не проходит. Журнал на клиентах показывает что пакеты туда уходят - 40 событие. На координаторе ( HW1000) в журнале 45 событие с 2 на 1 и 63 с 2 на 1. Подскажите куда рыть дальше?

-

Необходимо получить доступ к ресурсам другой vipnet сети. Между пограничными координаторами сетей маршрутизация есть. vipnet client(сеть Б) --- Координатор 1 (Сеть А) --туннель-- Координатор 2 (Сеть А) ---- маршрутизация есть ---- Координатор (Сеть Б) --- Сервер В удаленном отделе своей сети есть VipNet клиент от другой сети. Прописал ip чужого координатора в туннель. При попытке подключения к ресурсам другой сети через её клиента пакеты блокируются не попадая в туннель (9 - Неизвестный идентификатор сетевого узла). Пинги от этого компьютера до чужого координатора проходят. Взаимодействие сетей не предполагается. Есть ли способы решить эту проблему средствами VipNet?

-

10.68.0.13 и 10.68.0.107 туннелируемые ресурсы. Компьютеры 192.168.6.* с туннелируемыми ресурсами работаю нормально и доступны сетевые папки на туннелируемых ресурсах. Компьютер 192.168.7.219 нормально пингует туннелируемые ресурсы, т.е. пинги проходят до них. С компьютер 192.168.7.219 сервер 10.68.0.13 доступен полностью и сетевые папки в том числе. А с того же комп-ра 192.168.7.219 сервер 10.68.0.107 пингуется, но сетевая папка недоступна.(и вообще только проходит пинг только наверно). Но если на 192.168.7.219 установить випнет клиента, то 10.68.0.107 становится доступным. Подскажите пож-та в какую сторону надо копать, где может быть что-то недонастроено. Необходимо чтобы 192.168.7.219 без випнет клиента видел сетевую папку на 10.68.0.107. Может быть из-за того что 10.68.0.107 на виртуалке стоит?

-

Добрый день. Интересует возможность проброса трафика. Есть две удаленные точки. В одной из них очень дорогой интернет, но есть местный безлимит. Хочу из точки "а" ходить в интернет через точку "б" (между ними трафик бесплатный). На обоих точках стоят виндовые випнет координаторы. Соответственно есть VPN туннель. Но вот как разрешить точке "а" пользоваться интернетом через координатор на точке "б" мне пока не ясно. Может кто подскажет?

-

Доброе время суток. Имеются 2 Координатора HW-1000, объединённые в кластер. Есть две локальные сети сети внутри здания: 192.168.103.х (сеть №1) и 192.168.39.х (сеть №2), на границе которых и стоит кластер. И всё бы было хорошо, но в сети №1 есть туннелируемый ресурс. Туннель на него создан в ЦУСе, но работать туннель не хочет (ни по виртуальным, ни по реальным IP-адресам). ViPNet Клиенты установлены и в сети №1, и в сети №2 (ViPNet-сеть одна, и для той и для другой локалки), друг друга опрашивают, а туннель не видят. На туннелируемом ресурсе ОС Linux’овая, соответсвенно никаких антивирусов со встроенными фаерволами нет. Если кто-нибудь сталкивался с такой проблемой – пожалуйста, посоветуйте как решить.

-

Приветствую всех, кто заглянул в тему. Появилась необходимость в удаленном доступе через интернет к серверу, который находится за координатором HW1000 (см. рис). Вроде бы логика простая: 1) В ЦУСе в настройках координатора прописываем в качестве туннелируемого ресурса внутренний адрес сервера 192.168.0.2, рассылаем справочники всем клиентам сети. 2) Если не прописывать никаких дополнительных правил, мы можем достучаться до сервера с удаленного клиента, на котором установлено ПО VipNet Client. Вопросы: 1) По какому адресу обращаться к туннелируемому серверу? По мне, так логичнее по виртуальному, однако пинги не идут ни по реальному, ни по виртуальному. 2) На разных випнет клиентах виртуальные адреса туннелируемых ресурсов отличаются, как в таком случае сделать адрес туннелируемого ресурса универсальным для обращения? 3) Пытался писать на координаторе разрешающие правила по типу "rule num=20 proto any from any to 192.168.0.2 pass" в разных секциях файерволла, однако результат нулевой. Секции [tunnel] на координаторе у меня нет и он не позволяет ее создать. Может быть здесь какой-то другой принцип подключения, которого я не понимаю. В мануале я не нашел информации по туннелям касательно подключения к туннелируемому ресурсу с удаленного узла. Подскажите, пожалуйста, я уверен, что для опытных администраторов VipNet-сетей настройка подобных туннелей - дело обыденное.

-

Схема сети 10.10.10.0/24 (К1) -------- Cisco 2801 ------Internet----- ADSL-роутер (10.10.11.1)--------- (K2, 10.10.11.2) ----- 10.10.11.0 /29 В Центре К1 - HW1000 + ПК с ЦУС, УКЦ и VipNet клиентом. Есть несколько филиалов по типу К2 (hw100a). Где стоит по одному ПК, которые нужно стунелирвать. Вопросы: 1. В центре разветвленная сеть ресурсов. Часть локально, часть по VPN через cisco. Руководство хочет практически все это запихнуть в туннелируемы ресурсы (фактически 10.0.0.0/8). Возможно ли это и какие условия (настройки) надо соблюсти? 2. Сейчас на К1 настроено туннелировать IP 10.10.10.50 - 10.10.10.200. ПК с ЦУС имеет ip 10.10.10.248. На K2 туннелируется вся подсетка 10.10.11.1 - 10.10.11.6. Тут же стоит ноут 10.10.11.3 с шлюзом К2. По виртуальному IP я пингую ЦУС. Но пинги по реальному IP не ходят (10.10.10.248). Так и должно быть или можно это настроить? Во всех фильтрах firewall.conf пока все разрешено

-

При входе под админом в ViPNet Client 3.2.9, "Защищённая сеть", даблклик по координатору, перехожу на вкладку "Туннель" и устанавливаю галку "Не туннелировать IP-адреса, входящие в подсеть Вашего компьютера". В результате, соседние компьютеры (из моей подсети) не доступны и, судя по логам, они воспринимаются VPNC как "туннельные". Что делать?

- 8 ответов

-

- Vipnet Client

- 3.2.9

-

(и еще 1 )

Отмечено тегом: