Программно-аппаратный комплекс (ПАК) ViPNet xFirewall 5 – это шлюз безопасности – межсетевой экран следующего поколения (NGFW), сочетающий функции классического межсетевого экрана: анализ состояния сессии, проксирование, трансляция адресов; с расширенными функциями анализа и фильтрации трафика такими как: глубокая инспекция протоколов, выявление и предотвращение компьютерных атак, инспекция SSL/TLS-трафика, взаимодействие с антивирусными решениями, DLP и песочницами.

ПАК ViPNet xFirewall 5 устанавливается на границе сети, предназначен для комплексного решения задач информационной безопасности в корпоративных сетях, позволяет создать гранулированную политику безопасности на основе учетных записей пользователей и списка приложений, обеспечивает обнаружение и нейтрализацию сетевых вторжений.

- Снижение расходов на потребление интернет-трафика

- Минимизация поверхности атак

- Защита периметра сети.

- Разграничение доступа внутри сети.

- Организация DMZ.

- Контроль доступа к ресурсам Интернет.

- Комплексная защита от сетевых угроз.

ИнфоТеКС оставляет за собой право без уведомления вносить изменения в поставляемую продукцию (характеристики, внешний вид, комплектность), не ухудшающие ее потребительских свойств.

AM Threat Intelligence Portal

Получите сведения об индикаторах компрометации в режиме реального времени и повысьте защищенность организации и эффективность расследования инцидентов при помощи веб-сервиса AM Threat Intelligence Portal (AMTIP)

- Межсетевой экран с контролем состояния сессий.

- Трансляция адресов NAT/PAT.

- Защита от атак Antispoofing.

DPI (deep packet inspection) - механизм глубокой инспекции протоколов. DPI использует различные техники идентификации трафика пользовательских приложений: на основе портов и протоколов, сигнатурный метод, эвристический метод. Эти подходы позволяют выявить даже те приложения, трафик которых шифруется или маскируется.

Выявление и блокировка более 5000 прикладных протоколов и приложений, среди которых:

- Игры.

- Социальные сети.

- Сервисы мгновенных сообщений.

- Видеотрансляции.

- Сервисы P2P, torrent.

- Хостинг файлов.

- Туннелирование, VPN.

- Удаленное управление.

- Промышленные протоколы.

- Сигнатурный метод анализа трафика.

- Эвристический метод анализа трафика.

- Регулярно обновляемая база правил.

При обнаружении характерных признаков вторжения (срабатывании правила IPS) возможны следующие действия с IP-пакетом:

- IP-пакет блокируется.

- IP-пакет пропускается с оповещением для дальнейшей обработки.

- Классификация SSL/TLS-трафика, выявление и выборочная фильтрация трафика приложений;

- Исследование содержимого SSL/TLS сессий средствами DPI и IPS;

- URL- и контент-фильтрация HTTP(S)-трафика;

- Выявление и блокировка вирусов и вредоносного ПО в HTTP(S)-трафике.

Инспекция SSL/TLS подразумевает два шага:

- SSL decryption – расшифровывание SSL-трафика, проходящего через межсетевой экран

- Анализ содержимого SSL-трафика

Расшифровывание SSL-трафика в ViPNet xFirewall реализовано по принципу проксирования – forward proxy decryption.

- Microsoft AD.

- Captive Portal с LDAP каталогом.

- Маршрутизация сетевого трафика на основе:

- статической маршрутизации;

- динамической маршрутизации (OSPFv2);

- Поддержка виртуальных локальных сетей (IEEE VLAN 802.1Q)

- Агрегирование сетевых интерфейсов (802.3ad)

- Поддержка QoS, ToS, DiffServ.

- DNS-сервер.

- NTP-сервер.

- DHCP-сервер.

- DHCP –Relay.

- Кластер горячего резервирования – failover.

- Поддержка ИБП (UPS).

Производительность1

| Аппаратная платформа | xF100 Q1/Q2  | xF1000 Q7  | xF1000 Q8  | xF5000 Q2  |

| Исполнение | xF100 | xF1000 C | xF1000 D | xF5000 |

| МЭ, 1518 байт UDP (Мбит/сек)2 | 1 600 | 7 600 | 7 600 | 51 000 |

| МЭ (пакетов/сек) | 137 000 | 2 200 000 | 2 200 000 | 4 000 000 |

| МЭ, TCP (Мбит/сек) | 1 380 | 11 000 | 11 000 | 30 000 |

| Application Control МЭ+DPI3 (Мбит/сек) | 395 | 2 600 | 2 600 | 7 800 |

| NGFW Throughput4 (Мбит/сек) | 40 | 480 | 480 | 1 300 |

| SSL Inspection5 (Мбит/с) | 50 | 480 | 480 | 1 300 |

| Соединений в секунду | 18 000 | 53 000 | 53 000 | 106 000 |

| Кол-во одновременно обслуживаемых соединений | 499 000 | 4 990 000 | 4 990 000 | 29 900 000 |

| Аппаратная платформа | xF100 Q1/Q2  | xF1000 Q7  | xF1000 Q8  | xF5000 Q2  |

| Форм-фактор | ПАК (MiniPC) | ПАК (19’ Rack 1U) | ПАК (19’ Rack 1U) | ПАК (19’ Rack 1U) |

| Размеры (ШхВхГ) | 250 х 44 х 227,6 мм | 430 x 43,4 x 380 мм | 430 x 44 x 476 мм | 430 х 44 х 476 мм |

| Масса | не более 5 кг | 6,8 кг | 7,8 кг | 8 кг |

| Источник питания | Внешний БП, 12В | Встроенный БП, 110-240 В, 300 Вт | Два встроенных БП с функцией «горячей» замены, 110-240 В, 300 Вт | Два встроенных БП с функцией «горячей» замены, 110-240 В, 300 Вт |

| Порты ввода/вывода | 1x VGA 2x USB | 1x VGA 1x COM DB9 6x USB | 1x VGA 1x COM DB9 6x USB | 1x VGA 1x COM DB9 6x USB |

| Сетевые порты | 4 x RJ45 1 Гбит/с 2 x SFP 1 Гбит/с | 8 x RJ45 10/100/1000 Мбит/с | 8 x RJ45 10/100/1000 Мбит/с 4 x SFP 10/100/1000 Мбит/с | 4 x RJ45 1 Гбит/с 8 x SFP+ 10 Гбит/с |

1 Производительность исполнения зависит от аппаратной платформы, активированных функций, характеристик обрабатываемого сетевого трафика: протоколов, размера пакетов. Производительность может меняться вследствие изменений, вносимых в новые версии программного обеспечения.

2 Результаты получены на основании методики АО «ИнфоТеКС». Результаты получены для релиза 5.6.0.»

3 Результаты получены для трафика EMIX, который представляет собой смесь трафиков различных прикладных протоколов: BitTorrent, HTTP, HTTPS, Oracle DB, SMTP, SSH и др.

4 Результаты получены для активированных МЭ, DPI, IPS с использованием актуальной на момент теста базы правил IPS, при анализе трафика EMIX, который представляет собой смесь трафиков различных прикладных протоколов: BitTorrent, HTTP, HTTPS, Oracle DB, SMTP, SSH и др.

5 Результаты получены для SSL/TLS соединений, осуществляется методом измерения показателей передачи HTTPS-трафика. Измерение производительности проводиться на фоне передачи вредоносного трафика, который должен отфильтровываться контентными фильтрами и антивирусной проверкой.

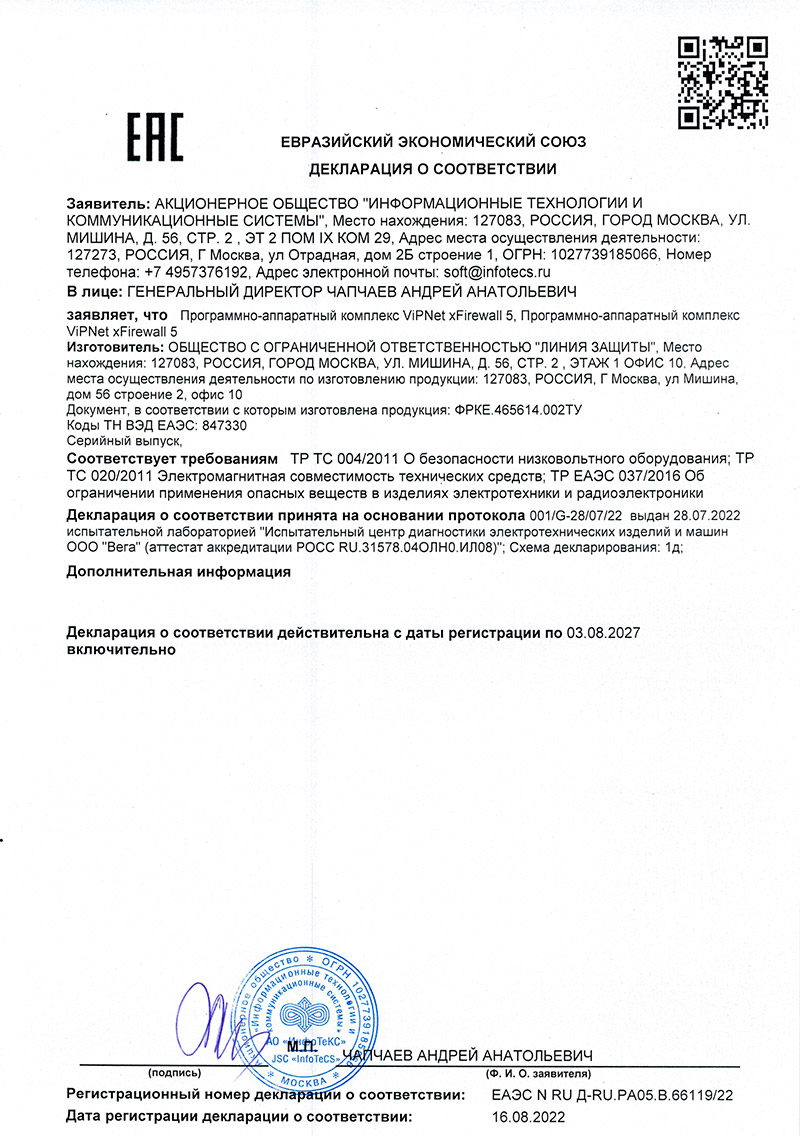

до 24.06.2026-1.jpg)

Архив версий

Документация на продукты

Документация на продукты ViPNet представлена в виде zip-архивов или непосредственно в виде pdf-файлов. Для просмотра документации Вам понадобится бесплатная программа Adobe Acrobat Reader. Вы ее можете скачать с сайта компании Adobe. При скачивании документации просим вас обращать внимание на указанный номер версии. Эксплуатируемая вами версия продуктов ViPNet может отличаться от представленной на сайте версии документации. Выберите продукт для получения перечня доступной по нему документации:

| Наименование | Версия | Размер |

|---|---|---|

| Комплект документации на ViPNet xFirewall 5 | 5.6.5 от 26.12.2025 | 21,7 Мб |

Информационные материалы

В данном блоке размещаются материалы на продукт, доступные для скачивания, которые вы можете размещать в сети Интернет или печатать и распространять.

| Наименование | Версия | Размер |

|---|---|---|

| ViPNet Channel Protection. Решения для защиты каналов связи | 19,1 Мб | |

| Решение ViPNet для защиты инфраструктуры цифрового рубля | 3,1 Мб |